II ceturkšņa kiberdraudi: darbs ar Mac OS X blusām un «liesmas» Tuvajos Austrumos9. augusts 2012Kaspersky Lab eksperti ir apkopojuši ziņas par informācijas apdraudējumu attīstību 2012. gada otrajā ceturksnī. Pavasaris un vasaras sākums paliks atmiņā ar līdz šim nepieredzētu Android trojiešu skaita pieaugumu, uzņēmuma Apple kļūdu labošanu un LinkedIn datu noplūdi, tomēr par kiberpasaules visievērojamāko notikumu kļuva sarežģītas kaitīgās programmatūras Flame atklāšana.

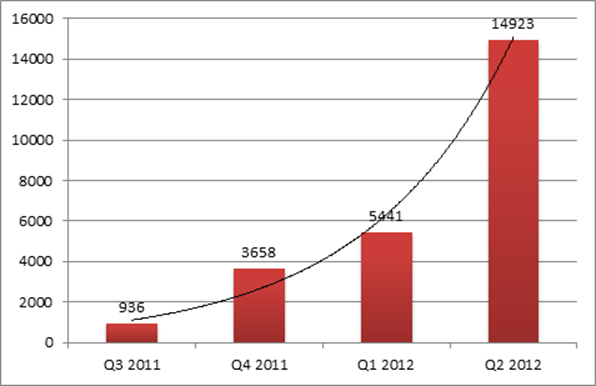

Kaspersky Lab veica pētījumu pēc Starptautiskās telesakaru savienības (ITU) palīdzības lūguma citas nepazīstamas kaitīgās programmatūras meklēšanā, kas iznīcināja slepenu informāciju Tuvo Austrumu valstīs izvietotos datoros. Meklēšanas gaitā uzņēmuma eksperti atklāja jaunu kaitīgās programmatūras paraugu, kas tika nosaukts par Flame. «Lai gan Flame funkcijas atšķiras no jau zināmajiem kiberieroču paraugiem Duqu un Stuxnet, šīm kaitīgajām programmatūrām ir daudz kopīga: uzbrukumu ģeogrāfija, noteiktu mērķu izvēle apvienojumā ar specifisku programmnodrošinājuma ievainojamību izmantošanu,» komentē Kaspersky Lab galvenais antivīrusu eksperts Aleksandrs Gostevs. «Tas liek pieskaitīt Flame šiem un citiem kibernētiskajiem superieročiem, kurus nezināmi ļaundari izvērš Tuvajos Austrumos.» 2012. gada otrajā ceturksnī ļoti strauji pieauga operētājsistēmai Android domāto kaitīgo programmatūru skaits. Salīdzinājumā ar pirmo ceturksni Android trojiešu skaits ir gandrīz trīskāršojies. Trīs mēnešu laikā tika atklāts vairāk nekā 14 900 kaitīgo programmatūru.  Atklāto operētājsistēmai Android domāto kaitīgo programmatūru modifikāciju skaits Eksperti paskaidro: tik aktīva Android kaitīgo programmatūru attīstība norāda, ka arvien vairāk vīrusu rakstītāju pāriet uz mobilajām ierīcēm domātu kaitīgo programmatūru izstrādi. Tāpat kā ar Windows kaitīgajām programmatūrām, arī mobilo kaitīgo programmatūru attīstība ir radījusi to izplatīšanas melno tirgu. Galvenie izplatīšanas kanāli ir neoficiāli lietojumprogrammu veikali un partneru programmas. Šajā pašā laikposmā jaunu Mac kaitīgo programmatūru skaits, gluži pretēji, ir samazinājies salīdzinājumā ar 2012. gada pirmo ceturksni. Pēc robottīkla FlashFake atklāšanas, kas sastāvēja no vairāk nekā 700 tūkstošiem Mac datoru, uzņēmums Apple aktīvāk pievērsās savas operētājsistēmas drošības jautājumiem. Par to liecina gan Oracle Java kritisko ielāpu izlaišana vienlaikus ar to Windows versijām, gan paziņojumi par Mac OS X nākamās versijas aizsardzības funkcijām: noklusējuma iestatījums instalēt programmas tikai no oficiālā veikala plus smilškastes izmantošana no veikala lejupielādētām programmām, automātiska atjauninājumu instalēšana u. c. Tomēr eksperti brīdina, ka pret Mac lietotājiem vērstie uzbrukumi turpinās. Mērķuzbrukumu Mac lietotājiem evolūcija var notikt vairākplatformu kaitīgo programmatūru virzienā, kam būs līdzīgs kods un kas varēs strādāt vairākās populārākajās operētājsistēmās. Otrajā ceturksnī vairāki populāri tiešsaistes pakalpojumi nonāca ziņu virsrakstos sakarā ar SHA-1 šifrētu paroļu datubāzu noplūdi. Par visskandalozāko kļuva paziņojums, ka brīvā piekļuvē nonākusi daļa populārā sociālā tīkla LinkedIn datubāzes (6,5 miljoni SHA-1 šifrētu paroļu). Uzņēmums apstiprināja noplūdi un paziņoja, ka ātri veikto pasākumu rezultātā publicētās profilu paroles ir anulētas un lietotājiem bija jāizveido jaunas paroles. Diemžēl līdz šim paziņojumam ļaundari jau bija piemeklējuši pusi paroļu. «Lai nekļūtu par šāda uzbrukuma upuri, lietotājiem ir jāizvēlas patiešām garas un sarežģītas paroles, kā arī vairākiem pakalpojumiem nedrīkst izmantot vienu un to pašu paroli. Tas ievērojami palielina iespējamo kaitējumu, ja tā tiek nozagta,» paskaidro pārskata autors Jurijs Namestņikovs. «Vietņu administratoriem mēs iesakām paroļu glabāšanai izmantot mūsdienīgus algoritmus, piemēram, PBKDF2 un bcrypt, kas jau sākotnēji izmanto «salt» mehānismu un ievērojami sarežģī paroles piemeklēšanu.» Ar visu pārskatu par informācijas apdraudējumu attīstību 2012. gada otrajā ceturksnī var iepazīties angļu valodā vietnē http://www.securelist.com un krievu valodā http://http://www.securelist.com/ru/. |