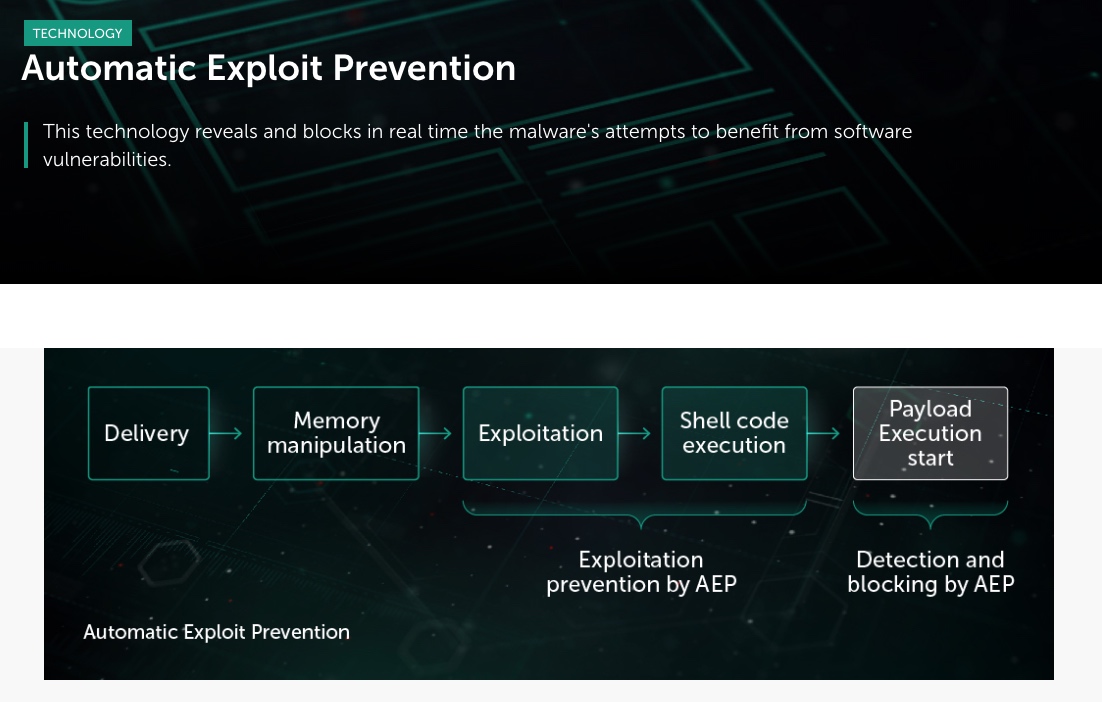

Kaspersky Lab обнаружила в Windows уязвимость нулевого дня, с помощью которой проводились целевые атаки13 марта 2019Kaspersky Lab нашла в Windows ранее неизвестную уязвимость, которая, предположительно, использовалась для проведения целевых атак по крайней мере двумя кибергруппировками — FruityArmor и недавно обнаруженной SandCat. Сведения о бреши, получившей номер CVE-2019-0797, были переданы в Microsoft; соответствующий патч уже выпущен. Данная уязвимость позволяет злоумышленникам получить доступ к сети или устройству жертвы. Для её использования был написан эксплойт, нацеленный на 8-ю и 10-ю версии Windows. Брешь в графической подсистеме для расширения локальных привилегий позволяет киберпреступникам получать полный контроль над атакуемым компьютером. Это уже четвёртый эксплойт нулевого дня, который был найден с помощью специальной технологии, разработанной Kaspersky Lab и встроенной в большинство продуктов компании. "Обнаружение этого эксплойта показывает, что такие дорогие и редкие инструменты по-прежнему представляют огромный интерес для кибергруппировок. Организациям нужны решения, которые могут защитить от подобных угроз. Это ещё раз подтверждает, насколько важно, чтобы представители индустрии кибербезопасности сотрудничали с разработчиками ПО. Поиск багов, ответственный подход к их раскрытию и быстрая подготовка патчей — лучшие способы оградить пользователей от уже известных и новых угроз", — комментирует Антон Иванов, антивирусный эксперт Kaspersky Lab.  Продукты Kaspersky Lab детектируют уязвимость как HEUR:Exploit.Win32.Generic, HEUR:Trojan.Win32.Generic и PDM:Exploit.Win32.Generic. Подробнее о технологии Automatic Exploit Prevention и запатентованных изобретениях в ее основе можно прочитать на сайте технологий Kaspersky Lab. Kaspersky Lab рекомендует компаниям:

Узнать больше о данной уязвимости можно в отчёте на Securelist - https://securelist.com/cve-2019-0797-zero-day-vulnerability/89885/. |